Denial of Service

Denial of Service (DoS) sind beabsichtigte Überlastungsangriffe auf IT-Infrastrukturen und Web-Applikationen. Erfolgen sie koordiniert und von einer größeren Anzahl von Computern, so spricht man von Distributed Denial of Service. Die Beweggründe für DoS-Angriffe können vielfältig sein. Meistens sind sie aber kriminell, politisch oder religiös motiviert. Die Spanne reicht von Erpressungen und Schutzgeldforderungen bis hin zu Racheakten und Sabotage.

Gefährdungstrend

Die Gefährdung durch Denial of Service nimmt weiter zu. Kritisch sind vor allem die massiven Bandbreitenintensitäten, die sich mittlerweile erzielen lassen. Denn sie überschreiten in vielen Fällen bereits die Leistungsbandbreite einzelner Provider, was eine effektive Abwehr umso schwieriger macht.

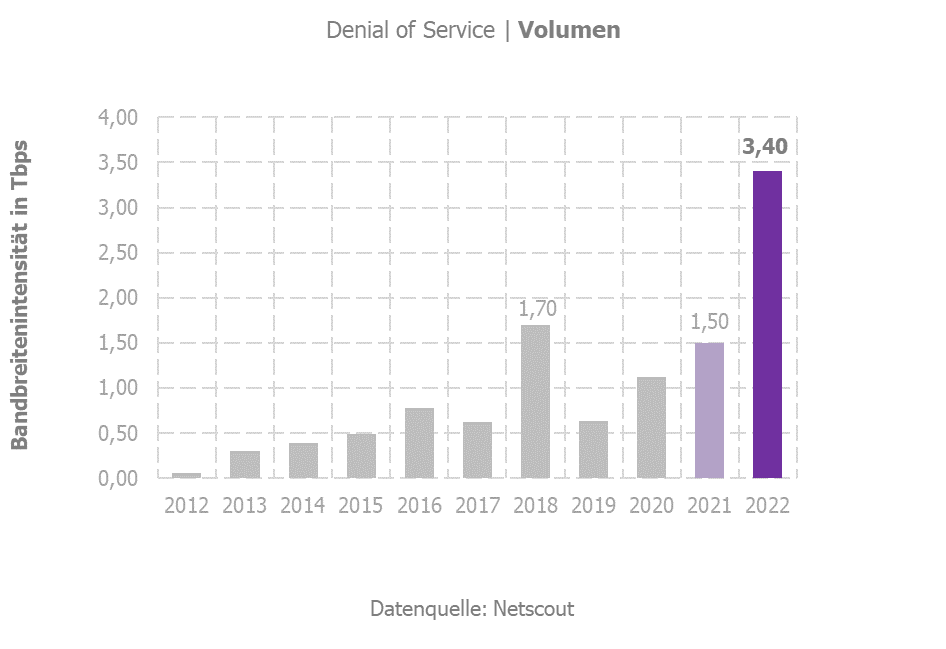

Volumen

Im Jahr 2022 hat sich die maximale Bandbreitenintensität von Distributed Denial of Service (DDoS) Angriffen auf Dienstleister mit 3,4 Tbps mehr als verdoppelt und folgt dem langfristigen Aufwärtstrend. Im Vergleich zum Vorjahr war dies ein Wachstum um knapp 127 Prozent.

(Datenquelle: Netscout – Threat Intelligence Report 2H 2022)

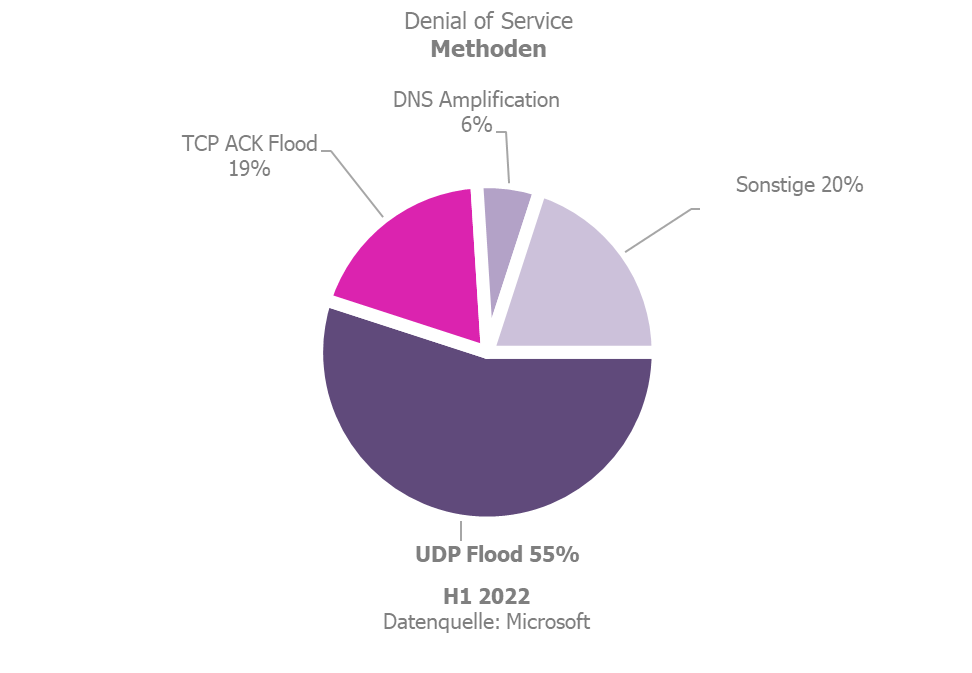

Methoden

Mit 55 Prozent war UDP-Flood, über das erste Halbjahr 2022 gesehen, die häufigste Angriffsmethode. Dabei wird ein Server überlastet indem viele UDP-Pakete an nicht verwendete Ports gesendet werden. Der Server antwortet für jede dieser Anfragen mit einer Fehlermeldung und wird dadurch in die Knie gezwungen.

(Datenquelle: Microsoft – Digital Defense Report 2022)

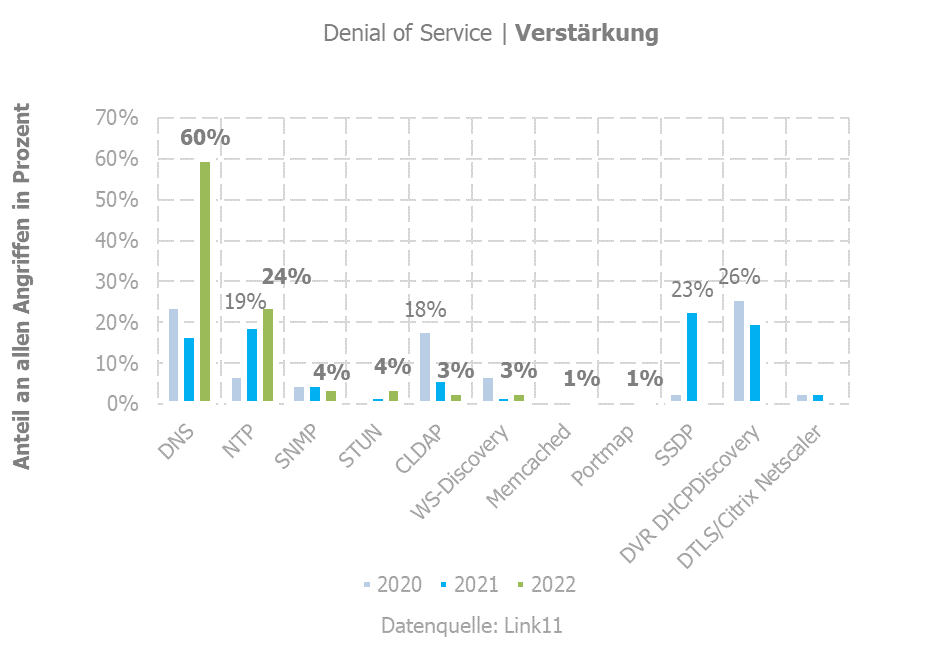

Verstärkung

Durch die Behebung einer Lücke in Digital Video Rekordern (DVR DHCPDiscovery) mit 30 bis 40-facher Verstärkung wurde diese Verstärkungsmethode vom ersten und zweiten Platz der Vorjahre verdrängt und ist nun für das Jahr 2022 nicht mehr relevant. Mit 60% aller Angriffe war DNS Reflection-Amplification die am meisten ausgenützte Art, um die eingesetzte Bandbreite eines Angriffs zu verstärken und die Quelle des Angriffs zu verschleiern.

(Datenquelle: Link11 – Distributed Denial of Service Report 2022)

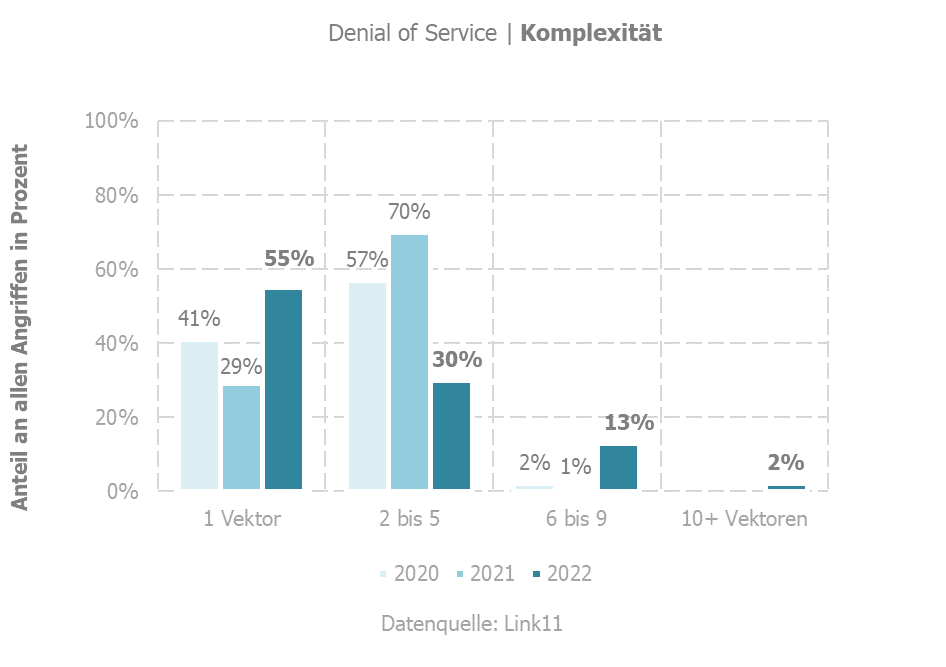

Komplexität

Zuletzt nahm die Komplexität von DDoS-Angriffen wieder ab. Die Vorfälle mit nur einem Angriffsvektor stiegen von 29 auf 55 Prozent. Entsprechend machten die Vorfälle mit mehreren Vektoren einen niedrigeren Prozentsatz am Gesamtaufkommen aus, wobei jedoch Vorfälle mit über 6 Vektoren wiederum stiegen.

(Datenquelle: Link11 – Distributed Denial of Service Report 2022)

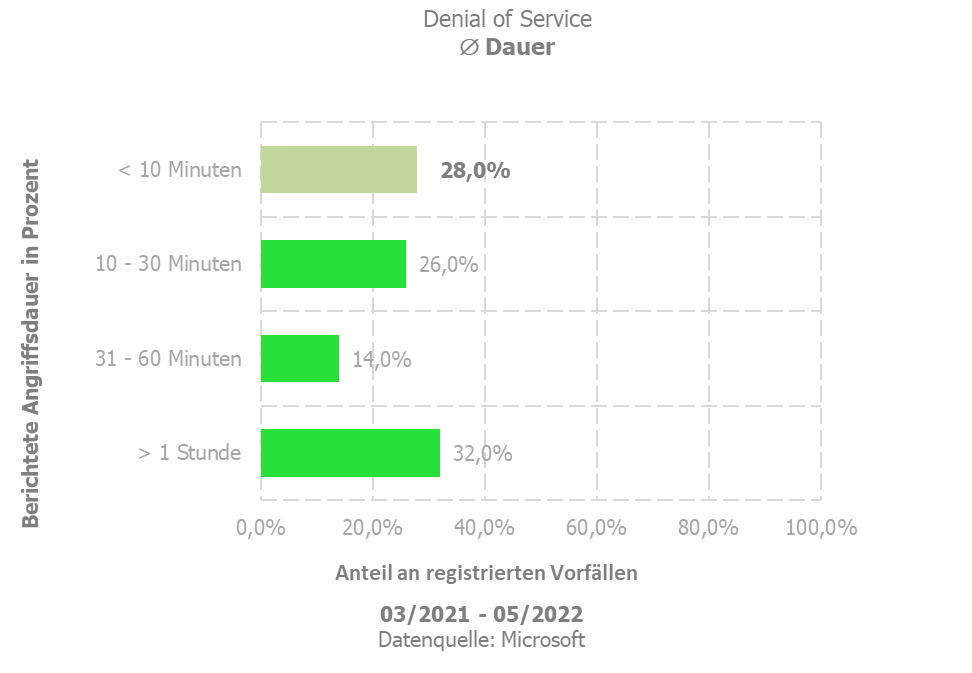

∅ Dauer

Die durchschnittliche Dauer von Distributed Denial of Service (DDoS) Angriffen ist weiterhin niedrig. DDoS-Angriffe werden mit größerer Bandbreite effektiver und erreichen ihr Ziel somit schneller. Von März 2021 bis Mai 2022 dauerten 68 Prozent der Angriffe weniger als eine Stunde und schon 28 Prozent weniger als 10 Minuten.

(Datenquelle: Microsoft – Digital Defense Report 2022)

Für den Inhalt verantwortlich: A-SIT Zentrum für sichere Informationstechnologie – Austria